前言

在本地开发中,有时候我们经常需要模拟https环境,比如PWA应用要求必须使用https访问。在传统的解决方案中,我们需要使用自签证书,然后在http server中使用自签证书。由于自签证书浏览器不信任,为了解决浏览器信任问题我们需要将自签证书使用的CA证书添加到系统或浏览器的可信CA证书中,来规避这个问题。

以前这些步骤需要一系列繁琐的 openssl 命令生成,尽管有脚本化的方案帮助我们简化输入这些命令(可以参考以前的blog: Nginx SSL快速双向认证配置)。但是仍然觉得对本地开发不那么友好,有些繁重了。本文将介绍一种更加简单友好的方式生成本地https证书,并且信任自签CA的方案——mkcert。

mkcert简介

mkcert是一个使用go语言编写的生成本地自签证书的小程序,具有跨平台,使用简单,支持多域名,自动信任CA等一系列方便的特性可供本地开发时快速创建https环境使用。

安装方式也非常简单,由于go语言的静态编译和跨平台的特性,官方提供各平台预编译的版本,直接下载到本地,给可执行权限(Linux/Unix需要)就可以了。下载地址: Release Firefox Snap support for Ubuntu 22.04 · FiloSottile/mkcert · GitHub

此外,mkcert已经推送至Homebrew, MacPorts, Linuxbrew, Chocolatey, Scoop等包管理平台中,也可以直接借助对应的包管理平台安装。如:

brew install mkcert # Homebrew/Linuxbrew

choco install mkcert # Chocolatey

安装成功后,应该可以使用 mkcert 命令了:

PS C:\Users\abcfy\projects> mkcert

Using the local CA at "C:\Users\abcfy\AppData\Local\mkcert" ✨

Usage of mkcert:

$ mkcert -install

Install the local CA in the system trust store.

$ mkcert example.org

Generate "example.org.pem" and "example.org-key.pem".

$ mkcert example.com myapp.dev localhost 127.0.0.1 ::1

Generate "example.com+4.pem" and "example.com+4-key.pem".

$ mkcert "*.example.it"

Generate "_wildcard.example.it.pem" and "_wildcard.example.it-key.pem".

$ mkcert -uninstall

Uninstall the local CA (but do not delete it).

For more options, run "mkcert -help".

mkcert基本使用

从上面自带的帮助输出来看, mkcert 已经给出了一个基本的工作流,规避了繁杂的 openssl 命令,几个简单的参数就可以生成一个本地可信的https证书了。更详细的用法直接看官方文档就好。

将CA证书加入本地可信CA

$ mkcert -install

Using the local CA at "C:\Users\abcfy\AppData\Local\mkcert" ✨

仅仅这么一条简单的命令,就帮助我们将mkcert使用的根证书加入了本地可信CA中,以后由该CA签发的证书在 本地 都是可信的。

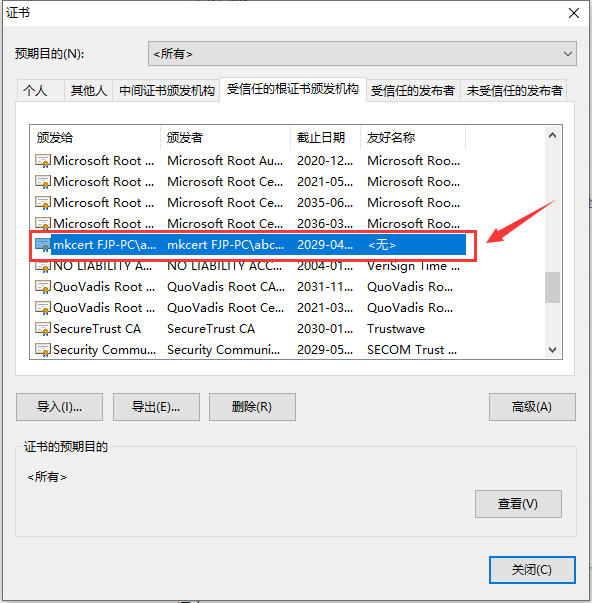

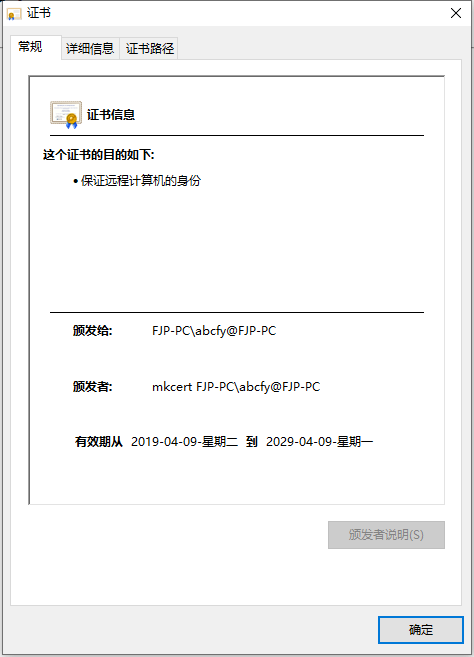

在Windows的可信CA列表可以找到该证书:

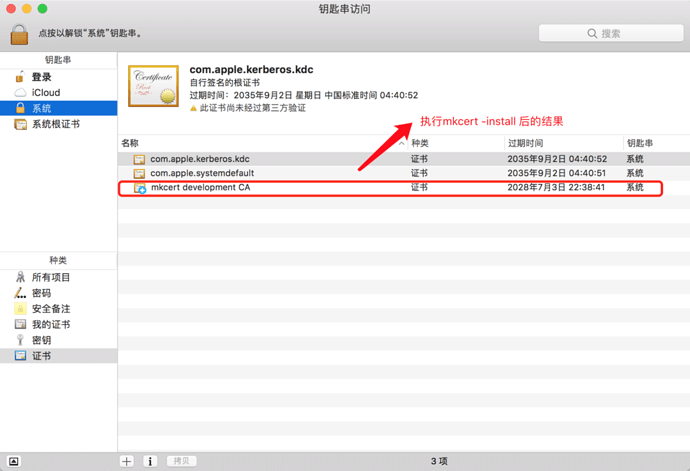

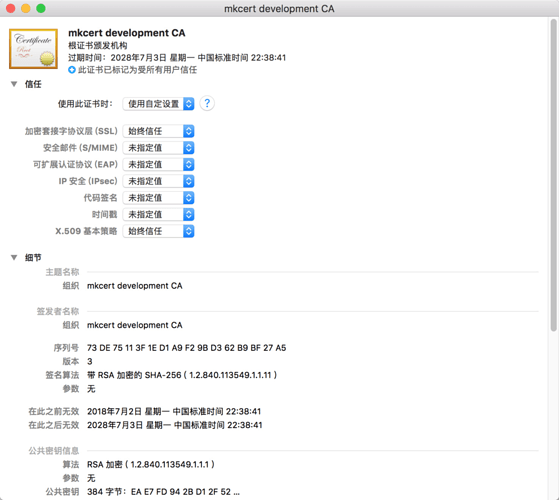

在MacOS的证书列表同样也可以找到:

同理,在Linux系统中也是类似的效果,这里就不演示了。

生成自签证书

生成自签证书的命令十分简单:

mkcert domain1 [domain2 [...]]

直接跟多个要签发的域名或ip就行了,比如签发一个仅本机访问的证书(可以通过 127.0.0.1 和 localhost ,以及ipv6地址 ::1 访问)

mkcert localhost 127.0.0.1 ::1

Using the local CA at "C:\Users\abcfy\AppData\Local\mkcert" ✨

Created a new certificate valid for the following names 📜

- "localhost"

- "127.0.0.1"

- "::1"

The certificate is at "./localhost+2.pem" and the key at "./localhost+2-key.pem" ✅

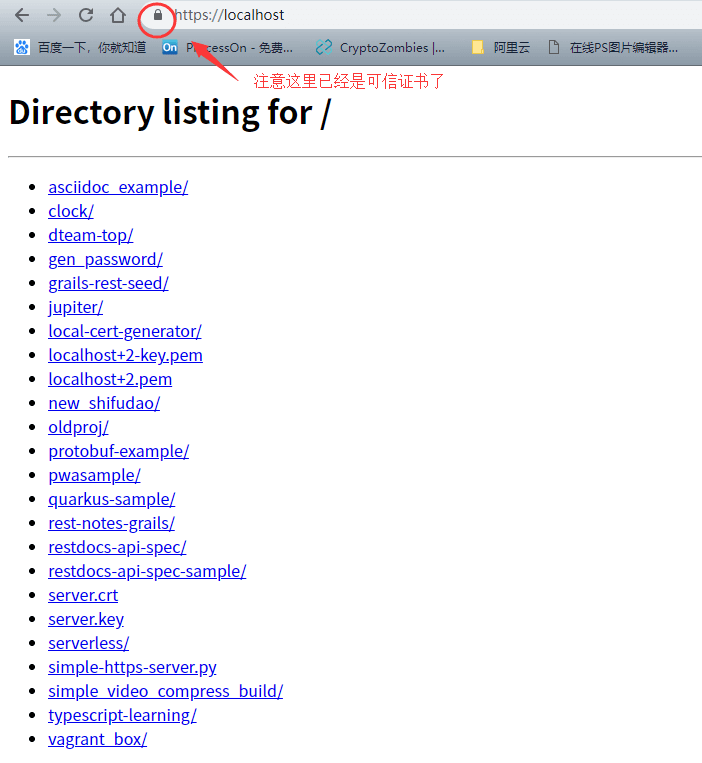

通过输出,我们可以看到成功生成了 localhost+2.pem 证书文件和 localhost+2-key.pem 私钥文件,只要在web server上使用这两个文件就可以了。

使用生成的证书文件

默认生成的证书格式为 PEM (Privacy Enhanced Mail)格式,任何支持 PEM 格式证书的程序都可以使用。比如常见的 Apache 或 Nginx 等,这里我们用python自带的 SimpleHttpServer 演示一下这个证书的效果(代码参考来自: simple-https-server.py · GitHub):

python2版本(MacOS自带的版本):

#!/usr/bin/env python2

import BaseHTTPServer, SimpleHTTPServer

import ssl

httpd = BaseHTTPServer.HTTPServer(('0.0.0.0', 443), SimpleHTTPServer.SimpleHTTPRequestHandler)

httpd.socket = ssl.wrap_socket(httpd.socket, certfile='./localhost+2.pem', keyfile='./localhost+2-key.pem', server_side=True, ssl_version=ssl.PROTOCOL_TLSv1_2)

httpd.serve_forever()

python3版本:

#!/usr/bin/env python3

import http.server

import ssl

httpd = http.server.HTTPServer(('0.0.0.0', 443), http.server.SimpleHTTPRequestHandler)

httpd.socket = ssl.wrap_socket(httpd.socket, certfile='./localhost+2.pem', keyfile='./localhost+2-key.pem', server_side=True, ssl_version=ssl.PROTOCOL_TLSv1_2)

httpd.serve_forever()

使用 python simple-https-server.py 运行即可(注意Linux/Unix下绑定443端口需要root权限,你可能需要使用 sudo 提权)

局域网内使用

有时候我们需要在局域网内测试https应用,这种环境可能不对外,因此也无法使用像 Let's encrypt 这种免费证书的方案给局域网签发一个可信的证书,而且 Let's encrypt 本身也不支持认证Ip。

先来回忆一下证书可信的三个要素:

- 由可信的CA机构签发

- 访问的地址跟证书认证地址相符

- 证书在有效期内

如果期望我们自签证书在局域网内使用,以上三个条件都需要满足。很明显自签证书一定可以满足证书在有效期内,那么需要保证后两条。我们签发的证书必须匹配浏览器的地址栏,比如局域网的ip或者域名,此外还需要信任CA。

我们先重新签发一下证书,加上本机的局域网ip认证:

mkcert localhost 127.0.0.1 ::1 192.168.31.170

Using the local CA at "C:\Users\abcfy\AppData\Local\mkcert" ✨

Created a new certificate valid for the following names 📜

- "localhost"

- "127.0.0.1"

- "::1"

- "192.168.31.170"

The certificate is at "./localhost+3.pem" and the key at "./localhost+3-key.pem" ✅

再次验证发现使用 https://192.168.31.170 本机访问也是可信的。然后我们需要将CA证书发放给局域网内其他的用户。

mkcert -CAROOT

C:\Users\abcfy\AppData\Local\mkcert

使用 mkcert -CAROOT 命令可以列出CA证书的存放路径

ls $(mkcert -CAROOT)

目录: C:\Users\abcfy\AppData\Local\mkcert

Mode LastWriteTime Length Name

---- ------------- ------ ----

-a---- 2019-04-09-星期二 上午 1 2484 rootCA-key.pem

2:16

-a---- 2019-04-09-星期二 上午 1 1651 rootCA.pem

2:16

可以看到CA路径下有两个文件 rootCA-key.pem 和 rootCA.pem 两个文件,用户需要信任 rootCA.pem 这个文件。将 rootCA.pem 拷贝一个副本,并命名为 rootCA.crt (因为windows并不识别 pem 扩展名,并且Ubuntu也不会将 pem 扩展名作为CA证书文件对待),将 rootCA.crt 文件分发给其他用户,手工导入。

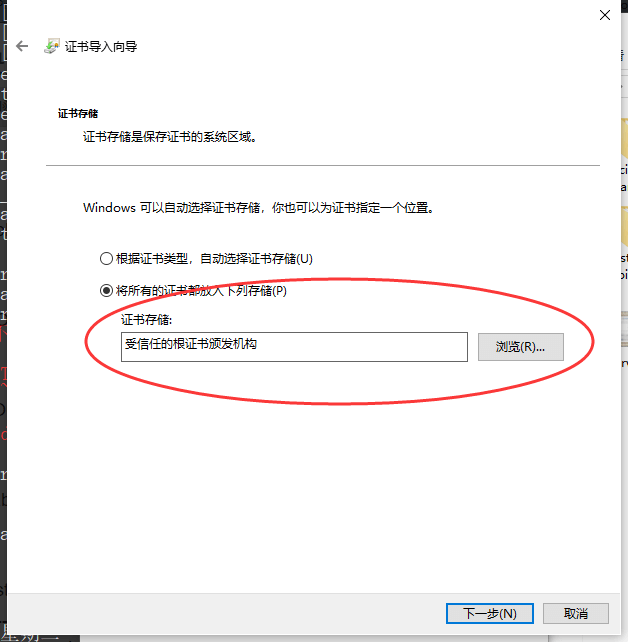

windows导入证书的方法是双击这个文件,在证书导入向导中将证书导入 受信任的根证书颁发机构 :

MacOS的做法也一样,同样选择将CA证书导入到受信任的根证书办法机构。

Ubuntu的做法可以将证书文件(必须是 crt 后缀)放入 /usr/local/share/ca-certificates/ ,然后执行 sudo update-ca-certificates

Android和IOS信任CA证书的做法参考官方文档。

在局域网其他计算机就可以访问https而不报警了。我在另一台虚拟机Ubuntu上使用curl测试结果:

$ curl -I https://192.168.31.170

HTTP/1.0 200 OK

Server: SimpleHTTP/0.6 Python/3.6.8

Date: Tue, 09 Apr 2019 05:22:12 GMT

Content-type: text/html; charset=utf-8

Content-Length: 1794

无警告,加上 -v 参数输出还会告诉证书是可信的。

其他一些高级用法

以上我们演示了一些 mkcert 最基本的用法,非常简单。如果我们打开 mkcert --help 看帮助的话,还会发现很多高级用法。

比如 -cert-file FILE, -key-file FILE, -p12-file FILE 可以定义输出的证书文件名。

-client 可以产生客户端认证证书,用于SSL双向认证。之前的文章介绍过使用openssl脚本的(Nginx SSL快速双向认证配置),可以对比下。

-pkcs12 命令可以产生 PKCS12 格式的证书。java程序通常不支持 PEM 格式的证书,但是支持 PKCS12 格式的证书。通过这个程序我们可以很方便的产生 PKCS12 格式的证书直接给Java程序使用,这里就不演示了。

其他高级用法不做介绍了,各位有兴趣可以根据自己的实际需求和场景进行发掘吧。

小结

本篇文章我们介绍了一个好用的小工具mkcert,简化我们在本地搭建https环境的复杂性,无需操作繁杂的openssl实现自签证书了,这个小程序就可以帮助我们自签证书,在本机使用还会自动信任CA,非常方便。